英语原文共 5 页,剩余内容已隐藏,支付完成后下载完整资料

基于神经网络的防窃电系统的研究与应用

Yinghui Li,Qingning Wang,Donghui Zhang,Xiangde Sun,Yang Shen,Xianglian Xu

Wuhan Nari Limited Company of State Grid Electric Power Research Institute

Wuhan,China

e-mail: liyinghui@sgepri.sgcc.com.cn

School of Automation Wuhan University of Technology

Wuhan,China

e-mail: qingning.wang@outlook.com

摘要

目前,我国电力自动管理系统的落后造成了极大地能源浪费,为了改善这种情况,本文介绍了一种防窃电数字化模型。首先,选择十个影响因素建立指标评估系统,使用数字挖掘系统来处理大量的电力数据。然后,建立基于BP神经网络的数学模型以便于分析用户的用电行为。根据这一模型,可以评估计算窃电可疑系数,对电力消费者的信用等级进行分类。在本文中,选中了一些典型的企业来验证这个模型,并得出了窃电问题的可行方案。

关键词:指标评估系统,防窃电模型,BP神经网络,信用等级

前言

近些年,由于经济的高速发展,电力需求也快速增加,窃电问题也越来越严重。然而,相关供电企业的电力自动化的管理系统的缺陷日益明显,大量的历史电力数据不能有效地进行分析。因此,长时间的电力线路的线损率导致了电力部门严重的经济损失。

当今窃电技术越来越专业化信息化多样化,传统防窃电系统已经不再是准确有效的方法。因此,搜集窃电线索对于防窃电至关重要,搜集用户用电数据包括电能搜集系统,可以为数据挖掘提供一个数据平台。由于高级用户的数量限制,对每个客户而言安装窃电设备昂贵且无用。在本文中,主要考虑的是大型电力企业,有助于提高生产效率。

本文研究了一种基于BP神经网络的防窃电技术,电能数据采集系统对各种电力窃取方式和收集的数据都进行了分析,然后选择基本指标(电力数据)和扩大选择指标构建了指标评价体系。基于以上所说,根据BP网络系统建立了一个以分析电力消费者的用电行为为目的的防窃电系统,并且从电力数据收集系统收集数据对此模型做了验证。在对已知的样本交叉验证后,对电力用户的信用等级进行了分类。神经网络算法作为一个典型的数据分析方法,在许多工程领域广泛应用,并取得了良好的结果。本文介绍的基于BP神经网络的防窃电技术为电力偷窃问题提供了解决方案,并对电网安全产生积极的影响。

指标评价系统的研究

- 电能数据采集系统

作为一个技术支持系统,用电信息采集系统可以为信息管理系统提供及时、完整、准确的基本电力数据。因此,它不仅可以被视为一个窃电模型数据库,而且指标评价体系也可以从这里产生。

根据时间属性,电能数据采集系统采集的数据可以分为三种类型。第一种是实时数据,主要反映电力用户的当前数据。然而,电力状态模型是一种离线评价模型,指标评估系统并不需要实时数据。第二种是历史数据,包括日数据和月数据,记录了电力用户的历史信息。企业的电力状态评估主要聚焦于一段时间内的累计数据,尽管窃电总是伴随着异常的电力参数,但是日数据不能积累大量的异常数据,也很难通过数据挖掘技术发现窃电信号。在第二种类型的数据中,只有月数据是必要的。第三种是事件数据,用于记录各种异常事件。一些和电力窃取相关的事件应该被归入指标评价系统。

- 指标评价系统的建立

指标评价系统的关键因素来自于,这些因素应该是有效而全面的。这些指标应该能够详细的反映窃电的真实情况,并且每一个重要因素都被考虑到。尽管电力采集系统采集的数据多而杂,应该选择恰当的指标,指标太多将会降低窃电模型综合分析的能力,并且造成信息的浪费。

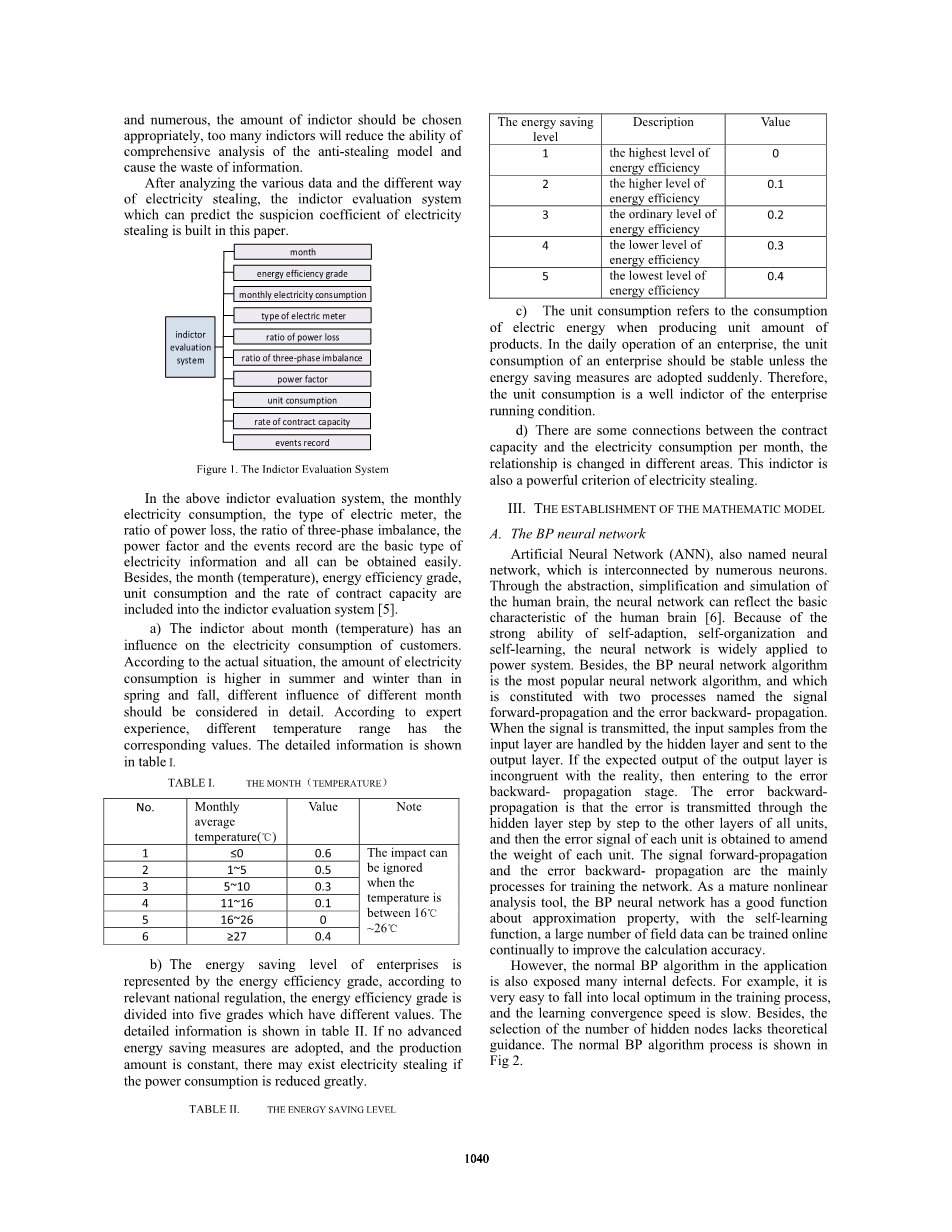

本文通过大量的数据和不同窃电方式的分析,建立了一个指标评估模型来预测窃电的可疑系数。

图一 指标评价系统

在上面的指标评价系统中,每月用电量,电表的类型,功率损耗的比值,三相不平衡率,功率因数和事件记录,都是电力信息的基本类型,并且都是可以轻易获得的。此外,指标评价系统还包括月份(温度)、用户能效等级、单耗等扩充指标。

月指标(温度)影响着用户的电力消耗。根据实际情况,电力的消耗在夏季和冬季高于春季和秋季,在细节上应该考虑到不同月的不同影响。根据专家的经验,不同的温度范围有相对应的值。详细信息显示在表1中。

表1 月指标

|

月平均温度(℃) |

值 |

备注 |

|

|

1 |

le;0 |

0.6 |

当温度在16℃~26℃之间时影响可以被忽略 |

|

2 |

1~5 |

0.5 |

|

|

3 |

5~10 |

0.3 |

|

|

4 |

11~16 |

0.1 |

|

|

5 |

16~26 |

0 |

|

|

6 |

ge;27 |

0.4 |

企业的能效等级代表了节能水平,根据国家有关规定,能效等级分为五个等级,分别对应不同的值。详细信息如表2所示。如果没有采用先进的节能措施,并且产能数是恒定的,如果功耗大大降低就可能存在电力偷窃问题。

表2 节能水平

|

节能水平 |

方向 |

值 |

|

1 |

能效水平高 |

0 |

|

2 |

能效水平较高 |

0.1 |

|

3 |

能效水平一般 |

0.2 |

|

4 |

能效水平较低 |

0.3 |

|

5 |

能效水平低 |

0.4 |

(3)单耗指的是生产单位产品消费的电能。在企业的日常运作中,企业的单位消费应该是稳定的,除非紧急采用节能措施。因此,单位消费是企业运行状况的适用指标。

(4)合同容量和每月电力消耗之间有一些联系,不同地区有着不同的关系。这个指标也是电力偷窃的一个强有力的标准。

- 数学模型的建立

- BP神经网络

人工神经网络(ANN),也叫神经网络,由许多神经元相互连接而成。通过人类大脑的抽象、简化和模拟,神经网络能够反映人脑的基本特征。由于较强的自适应能力,自组织和自学习能力,神经网络被广泛应用于电力系统。此外,BP神经网络算法是最受欢迎的神经网络算法,由信号正向传播与误差反向传播两个过程组成当信号正向传输时,输入样本从隐含层处理后发送到输出层。如果预期的输出层的输出与现实不一致,然后进入到误差反向传播阶段。误差反向传播指的是误差一步一步通过隐藏层传递到其他的单元层,每个获得单元的误差信号是修改每个单元的依据。信号正向传播和误差反向传播是传播网络的主要过程。作为一个成熟的非线性分析工具,BP神经网络具有良好逼近性质的函数。与自学习功能相联系,大量的现场数据可以在线培训以不断提高计算精度。

然而,正常的BP算法在应用程序中也暴露了许多内部的缺陷。例如,在培训过程中很容易落入局部最优,和学习收敛速度很慢。此外,选择隐藏节点的数量缺乏理论指导。正常的BP算法程序图2所示。

图2标准的BP算法程序

BP神经网络的单隐层架构是非常受欢迎的,包括三层感知器分别为输入层、隐含层和输出层。在这篇文章中,一个三层的BP神经网络采用了多输入单输出的数学模型。拓扑结构如图3所示。

图3 BP神经网络技术输入层的神经元负责从外部接收信息,并交给每个中间层的神经元。隐含层负责信息转换,经过进一步处理后完成学习的正向处理过程。最后的结果由输出层输出。输入向量为,隐含层的输出向量为输入层和隐含层之间的权重矩阵是,隐含层和输出层之间的权重矩阵是。输出层k-th神经元的权向量是列向量为样本的输出。

隐藏层的示例输出根据公式(1)计算,是隐藏层节点k的阈值。

(1)

输出层的输出根据公式(2)计算,theta;是输出层输出节点的偏移值。

(2)

输入和输出之间非线性关系的每个节点都是用s型函数描述。

(3)

在BP网络的训练过程中选择一个合适的函数使误差最小化。从输入层到输出层进行计算,输入已知的学习样本,然后输出根据上面的公式计算每一层的神经元。如果输出误差不能满足精度要求,再从输出层到输入层进行计算,修改重量以及偏移值直到满足精度要求。

- 评估电力状态的数学模型

电力状态的评价模型是建立在指标评价体系的基础上的,并从一开始建立的数据采集系统中选择样本数据,将该模型用已知的电力偷窃样品测试,并且逐步优化。获取窃电嫌疑并根据专家的经验将电力用户的信用等级进行分类。基于神经网络的数学模型的建立分为以下步骤[7]。

a、输入向量的选择

在本文中指标评价体系作为模型的输入向量,包括月指标、能效等级、每月用电量、电表类型、线损值、三相不平衡率、功率因数、单耗、和事件记录。这些指标数据相互交叉,相互影响。

b、输入数据的标准化

在样本数据输入神经网络模型之前应该做标准化。一般情况下,输入数据应该规范到[0,1]或[-1,1],标准化之后输入是同样重要的,这样有利于训练网络。输入数据标准化到[0,1]用以下公式。

(4)

是输入或输出数据。、是数据的最大和最小范围。

c、训练样本的设计 网络训练所需样本数随输入输出非线性映射关系的复杂程度而增多如果有大量的噪声数据,网络规模将扩大。根据经验法则,训练数据的数量是网络连接权重的总和的5 ~ 10倍。应该选择具有代表性的样本,避免训练网络的不稳定。

d、隐含层的设计

在BP神经网络中确定隐藏层节点的数量是一个问题,因为现在没有标准的方法来确定它。如果隐层节点的数量太少,网络性能会很差。过多的数量会降低神经网络的误差,但是同时又延长执行时间,甚至陷入局部最优问题中。当执行不连续函数时需要两个隐藏层,本文只应用一个隐藏层架构。用局部接近法保证隐藏层的节点数。

(5)

在上面的公式中,m是隐层节点的数量,n是输入层节点的数目,alpha;是1 ~ 10之间的一个常数。防窃电模型有十个输入端口和一个输出端口,隐层节点的数量应该在4 ~ 13之间,在大量的实验中,当隐藏层的数量是8时,模型的性能是最优的。因此,本文采用10-8-1体系结构的数学模型。

e、激活函数的选择

s型函数的输出曲线在中间部分急剧变化,在两端平滑变动。这典型的性质与生物神经元的信号输出形式类似。因此,将连续可微的s型函数选为隐藏层的激活函数,选择线性函数作为激活函数的输出层,以避免超出神经网络输出的极限范围。

- 验证与结论

在指标评价体系的十个输入数据被输入窃电模型之前要加工成标准输入。模型的输出便是电力偷窃的嫌疑系数,嫌疑系数按从小到大的程度分为0、1和2三个层次。根据专家的经验和每个嫌疑系数的出现频率,将企业划分为A、B、C、D四个等级[8-9]。在信用评级制度中,等级A代表企业有一个良好的信用,等级D代表一个差的信用。当输入大量企业的实际电力数据,企业的信用由执行的防窃电模型获得。因此,监控人员就可以主要监督企业信用是D的公司。原始数据是由山西省国家电网公司提供的,其主要研究产业是煤炭和钢铁。最后,20组数据用于测试防窃电模型的准确性。测试结果如图4所示。

图4 测试结果

图中的“*”代表实际的输出结果,圆代表了网络模型的预测结果。很明显,所有的预测结果都符合实际结果,嫌疑系数的等级能够准确估计的输入数据。详细信息如表3所示。

表3中的详细信息表明,本文中执行的神经网络模型是准确的,并且预测结果的最大误差为3.18%,预测结果的平均误差是1.38%。此外,防窃电模型计算的嫌疑系数的结果符合电力偷窃的历史统计数据。基于BP神经网

剩余内容已隐藏,支付完成后下载完整资料

资料编号:[137216],资料为PDF文档或Word文档,PDF文档可免费转换为Word

课题毕业论文、外文翻译、任务书、文献综述、开题报告、程序设计、图纸设计等资料可联系客服协助查找。