英语原文共 8 页,剩余内容已隐藏,支付完成后下载完整资料

2018年IEEE第20届高性能计算与通信国际会议;IEEE第16届智能城市国际会议;IEEE第4届数据科学与系统国际会议

物联网的轻量级隐私保护解决方案:

电子健康案例

里哈布·布萨达、穆罕默德·埃尔霍辛尼·埃尔赫迪利、莱拉·阿祖兹·赛丹

突尼斯马努巴大学恩西克里斯特尔实验室

摘要:E-health作为物联网应用,有望改善人类的日常生活。它通过智能传感器定期收集生物医学数据,并将其传输给远程医疗诊断。由于医疗数据交换的重要性,隐私保护是一个巨大的问题。为此,提出了几种解决方案。然而,它们要么不能提供高水平的隐私,它们要么会产生重要的开销。基于这一观察,我们引入了一个隐私保护的电子健康系统,其中包括一个新的密码方案PKE-IBE。提出了一种基于身份的密码体制(IBC)。解决了密钥托管问题,保证了部分私钥的盲生成。还介绍了一种选择的密文安全变体。我们详细的安全性和性能分析表明,我们的建议不仅克服了各种已知的攻击,而且与现有方法相比也是有效的。

索引项-物联网、电子健康、安全、隐私、密钥托管、基于身份的加密。

一、引言

物联网(IoT)的愿景是基于各种对象之间的互连,这些对象能够在不受人为干预的情况下相互通信。它提供了许多有助于改善日常生活的应用。事实上,电子健康是最具吸引力的物联网应用之一[1]。它旨在通过定期监测患者的生命体征,提高医疗服务质量,挽救生命[2]。事实上,患者的健康信息,如血氧水平、血压、心率,都是通过身体传感器采集,并通过智能手机进行聚合的。然后,它被传送到远程医疗中心接受检查。

隐私保护是电子健康设计的主要目标之一[3],[4]。这是由于通过不安全和开放的通道传输的交换数据的敏感性和严重性。事实上,电子健康通信容易受到各种安全攻击,如窃听、重放攻击、匿名攻击等。然而,任何数据泄漏都可能造成患者的身心损害[5]。因此,在数据保护方面确保患者的隐私,需要安全的加密原语部署[6]。不幸的是,这是一项具有挑战性的任务,因为物联网环境中的计算、存储、带宽和能量等设备都受到限制。

文献[5 ],[7 ] - [ 12 ]上存在许多隐私保护解决方案。它们依赖于公钥基础设施(PKI)和基于身份的加密技术(IBC)。事实上,PKI系统需要证书管理,这在物联网系统中是一个沉重的负担。为了解决这些问题,在[13]中提出了IBC。根据IBC,用户的公钥是隐式认证的,因为它是基于用户的身份信息生成的。尽管解决了证书管理问题,但也带来了密钥托管问题。实际上,私钥是由第三个信任实体生成的,称为私钥生成器(PKG)。因此,好奇的PKG可以代表合法用户对消息进行加密、解密或签名。为了解决这个问题,在文献[14]中引入了无证书公钥密码(CL-PKC)。根据CL-PKC方法,用户私钥由密钥生成中心(KGC)和用户分别生成的两部分组成。随后,各种解决密钥托管问题的方案被引入了[15]-[18]。然而,直到知道他们对于如何将其应用于电子卫生系统[19]没有建议。此外,它们会产生很高的开销,这会妨碍它们在物联网环境中的部署。因此,针对物联网环境的异构性,设计一种高效的电子健康系统隐私保护密码方案仍然是一项具有挑战性的任务。

考虑到这些问题,我们设计了一个有效的隐私保护电子健康系统。为了保证会话密钥的安全传输,提出了一种新的基于身份的加密方案PKE-IBE。我们的密码方案提供了高度的保密性。它解决了密钥托管问题,同时提供了一个盲的部分私钥生成。实际上,用户的私钥是由用户和KGC生成的两部分的组合。逐步设计了一个选定的密文安全扩展,称为PKE-IBE(CCS)。安全性分析表明,我们的电子健康系统能够抵抗各种安全攻击。性能分析的重点是PKE-IBE方案,它代表了整个系统的关键部分。结果表明,我们的方案适用于电子卫生系统。

论文的其余部分安排如下。第二节回顾相关工作。第三节介绍了系统模型。第四节介绍了新的PKE-IBE方案。第五节介绍了拟议的电子卫生系统,第六节说明了其安全特性。第七节评估我们提案的执行情况。最后,第八节报告了结论和今后的工作。

二.相关工作

基于身份的加密(IBC)是一种消除证书管理任务的非对称加密方案[13]。根据IBC,任何字符串都可以形成有效的公钥。

私钥由可信的第三方生成,称为私钥生成器(PKG)。2001年,Boneh和Franklin引入了第一个实用的基于身份的加密(BFIBE)方案[20]。然而,BF-IBE方案带来了密钥托管问题。

几种解决密钥托管问题的方案被提出。例如,[15]中的作者提出了一个新的方案,修改了先驱Gentry的方案,重新设计了加密和解密算法。该方案对恶意证书颁发机构执行的选定密文攻击是安全的。在[16]中,提出了一种新的方案,称为V-IBE。为了解决密钥托管问题,提出了一种新的密钥托管算法。它允许生成一个额外的用户密钥对(t,昵称),分别表示私钥和公钥。加密和解密操作同时使用传统密钥对和新密钥对。受V-IBE方案的启发,文[17]提出了一种新的IBE方案。为了解决密钥托管问题,定义了一个额外的用户密钥对。基于ElGamal加密方案,设计的加密和解密算法仅包括模幂运算和乘法运算。在[18]中,引入了一种基于中介身份的加密方案。为了解决密钥托管问题,将密钥生成机构分为两部分:密钥生成中心(KGC)和代表在线安全中介的隐私和撤销机构(PRA)。KGC识别用户,计算私钥并将其细分为两部分,分别传输给相应的接收者和PRA。为了验证用户身份,PRA验证KGC发出的部分私钥的有效性。发布

尽管这些方案正在解决密钥托管问题,但它们并不关注所产生的开销。因此,它们不适合包含资源受限节点的电子健康系统。为了弥补这一不足,我们提出了一种新的PKE-IBE方案,解决了密钥托管问题,保证了私钥的盲生成,并尊重了物联网环境的异构性。

三.模型和目标

A、 系统模型

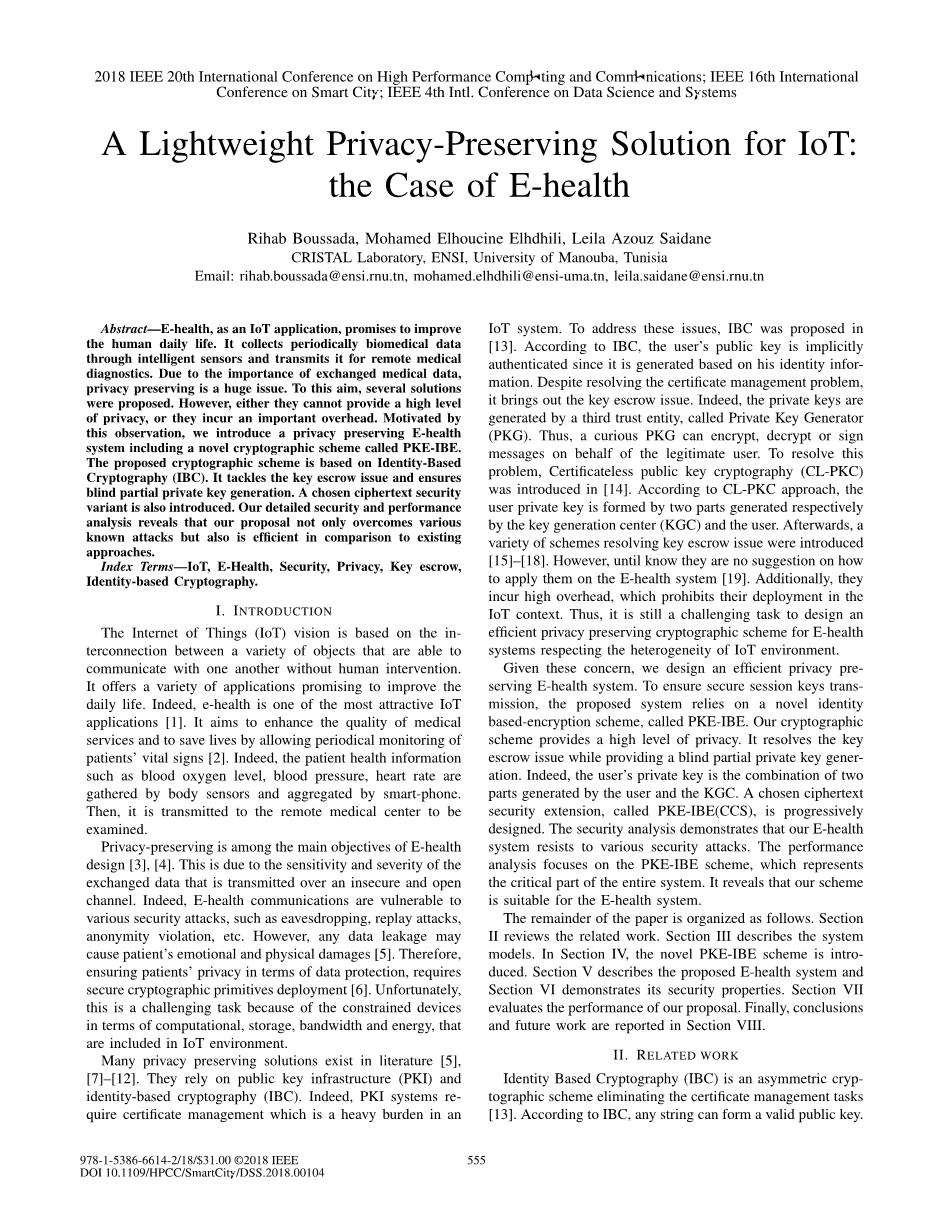

拟议的电子健康系统由五个实体组成:密钥生成中心(KGC)、身份认证机构(ICAs)、患者(PA)、医生(D)和电子健康服务器(见图1)。

初始化和管理电子健康系统。这应该是诚信但好奇的。因此,为了解决密钥托管问题,它只为注册实体生成部分私钥。身份认证机构(ICAs)代表第三个信任实体。它限制了密钥生成中心的权力。实际上,它通过生成特殊的假名证书来实现用户私钥的隐私。病人配备了身体传感器和智能手机。身体传感器记录生命体征,如血氧水平、血压、心率等。感测到的数据被发送到智能手机,智能手机处理并将其发送到密钥生成中心。

图1:提议的电子健康系统架构

联系潜在的医生。ES是一个强大的实体。它负责撤销病人,并将病人数据转发给相应的医生。最后检查患者健康信息并提供医疗诊断。急诊室和医生在为病人服务前必须向密钥生成中心登记。

B、 威胁模型

我们认为一个外部全球对手[6]是诚信并且好奇的。他控制通信链路,并通过窃听数据来泄露患者隐私。他还了解系统机制和过程。为了防止密码原语被破坏,我们假设他在计算上有界于多项式时间。我们的目标是在这种强全局对手模型下为患者提供最高级别的隐私,这种模型是隐私评估中最常用的威胁模型[5]。

C、 设计目标

我们的主要目标是在物联网环境下设计一个高效和安全的隐私保护电子健康系统。特别是,我们试图满足以下属性:

bull;面向内容的隐私:必须避免任何传输的数据泄漏。

bull;完整性:数据在传输过程中不得更改。

bull;相互认证:通信实体可以相互认证。

bull;匿名性:发送者的真实身份必须被隐藏,除了潜在的医生。

bull;笔名:必须使用笔名而不是真实身份。

bull;前向保密:当前会话密钥的公开不会公开以前使用的密钥。

bull;托管免费:密钥生成中心没有能力访问任何传输的数据。

bull;盲用户私钥生成:为了提供高水平的私钥,用户应该在不暴露真实身份的情况下获取部分私钥。

四. PKE-IBE方案施工

我们的PKE-IBE方案解决了BF-IBE方案的密钥托管问题。实际上,它依赖于椭圆曲线和双线性对性质[21]。

表一:符号

|

符号 |

说明 |

|

PubX |

实体X的公钥 |

|

PKX |

实体X的私钥 |

|

PsdX |

实体X的假名 |

|

Paru |

用户参数 |

|

SigX |

消息X的签名 |

|

SKX |

实体X的密钥 |

|

KX |

对称会话密钥 |

|

{X}Y |

使用密钥Y加密X |

|

oplus; || |

异或操作级联运算 |

在这一节中,我们简要地回顾双线性配对以及复杂性假设。然后,介绍了我们的PKE-IBE加密方案及其选择的密文安全变体(PKE-IBE,CCS)。本文其余部分中使用的符号汇总在表一中。

A、 预备工作

1) 双线性配对:考虑具有相同素数阶q的Gan加性循环群和G a乘性循环群,设为生成元isin;G andcirc;a对称双线性对circ;:Gtimes;G→G。circ;必须是双线性的、非退化的、可有效计算的。双线性性质意味着对所有人来说,isin;G,circ;(a,b)=circ;(P,Q)ab对所有人来说,isin;G1 2 第页1 e类e类11 2e类第页问1e类第页问e类第页问1

=0,circ;(,)=1。

双线性对还具有以下特性:

bull;e类circ;(P,Q)=circ;(Q,P),式中,isin;Ge类第页问1

bull;e类circ;(a.P,Q)=ecirc;(P,a.Q)=ecirc;(P,Q)a,其中isin;Z一lowast;问

2)复杂性假设:PKE-IBE是基于ECDLP和BDHP复杂性假设的。椭圆曲线离散对数问题(ECDLP):在有限域F上给两点isin;Gandisin;Gon一条椭圆曲线,很难找到isin;Zsuch that=a。。bull;第页1 问1 问一lowast;问问第页

bull;双线性Diffie-Hellman问题(BDHP):给定两个群和同一素数阶q,一个双线性映射circ;:Gtimes;G→和一个G的生成器,BDHP计算给定的(a,b,c)abc。1 2 e类1 1 2 第页1e类第页第页第页第页

B、 拟议的PKE-IBE方案

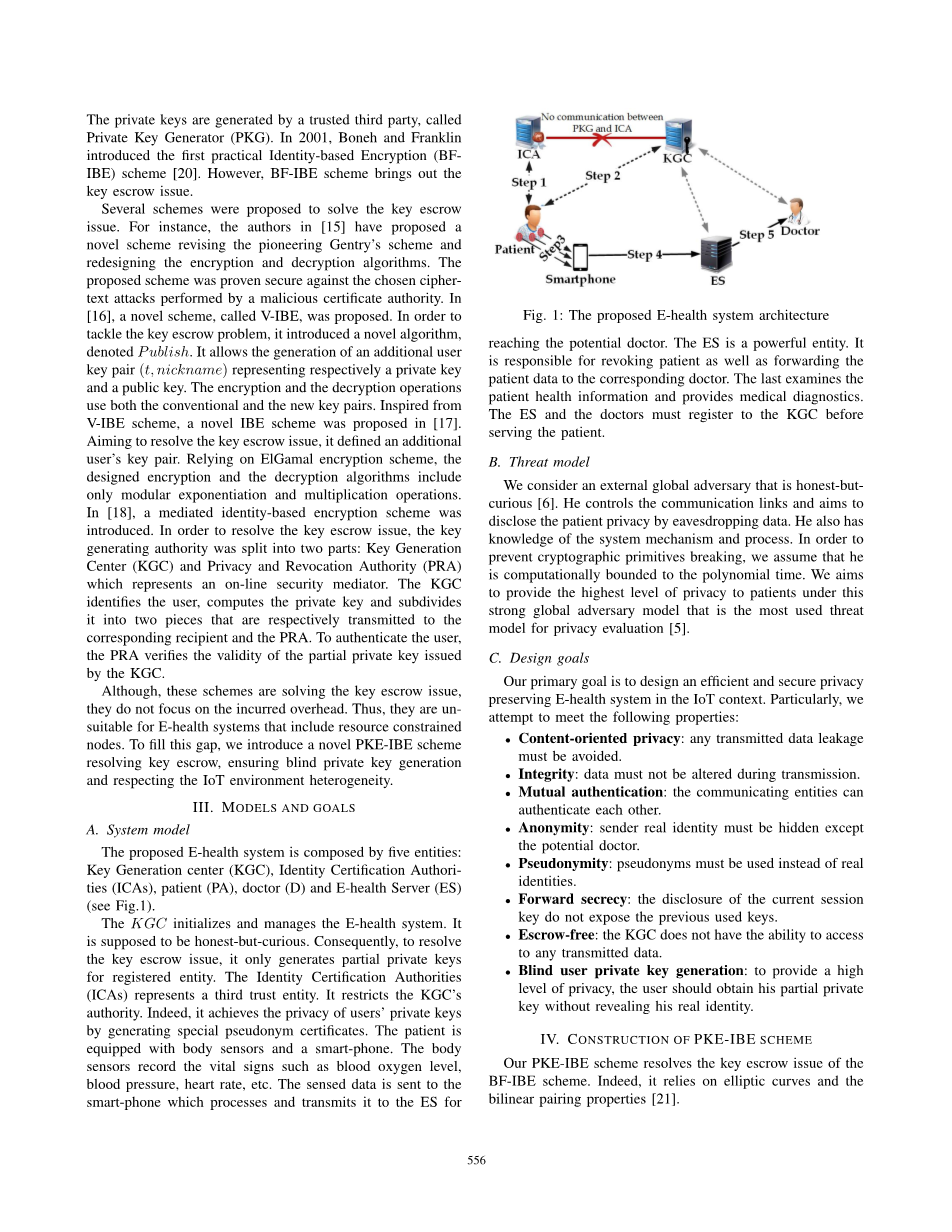

从文[22]和文[23]中提出的CBE结构和AKI协议出发,我们提出了一种新的PKE-IBE方案。我们的PKE-IBE方案解决了密钥托管问题,并确保了高水平的隐私。实际上,密钥托管问题的实质是,用户私钥是由KGC生成和知道的。为此,集成了身份认证机构(ICA)。ICA代表第三个信任实体,限制KGC的权限和功能。实际上,用户将其身份发送给ICA,ICA将颁发假名及其相应的假名证书。基于用户的假名证书,KGC在不知道用户真实身份的情况下计算部分私钥并将其发送回去。注意,ZSS签名[24]被采用,因为它在

图2:病人密钥对的生成

与BLS和HESS相比的执行时间[25]。我们的PKEIBE方案包括以下算法:

bull;KGC-设置:KGC生成两个循环群,Gof为同一素数阶q。它选择任意生成器isin;G。它选择双线性映射circ;:Gtimes;G→G1 2 第页1e类11 2. 它选择一个随机的主密钥。然后它计算它的公钥PubKGC公司=x.P.点并选择两个加密哈希函数和

小时2:G→{0,1}n其中表示明文大小(步骤1图2)。系统参数为=2 n个参数

(q,G,G,circ;,,)。12e类第页PubKGC公司小时1小时2

bull;ICA-设置:ICA选择一个随机的主密钥isin;Z,然后计算其公钥=s.P并发布它(步骤2图2)。s公司lowast;问耻骨

bull;提取-用户-假名:基于用户身份ID,ICA使用其主密钥计算用户的假名=s.H1(ID)(步骤3和4图2)。伪君子s公司

bull;签名:给定ICA密钥s和要加密的消息,ICA通过如下签名用户的假名来生成

剩余内容已隐藏,支付完成后下载完整资料

资料编号:[234384],资料为PDF文档或Word文档,PDF文档可免费转换为Word

课题毕业论文、外文翻译、任务书、文献综述、开题报告、程序设计、图纸设计等资料可联系客服协助查找。